informatica

informatica

GIOVANNI ANCESCHI - DESIGN, RETORICA E RAGIONE INFORMATICA

Pubblicato il: 28-03-2024

Visto: 179 volte

Snake Info Stealer: Nuovo Malware Python per Rubare Informazioni Diffuso Attraverso Messaggi su Facebook

Pubblicato il: 07-03-2024

Visto: 337 volte

Nuovi attacchi con steganografia: IDAT Loader diffonde il RAT Remcos in Ucraina e Finlandia

Pubblicato il: 27-02-2024

Visto: 231 volte

Digitale al Servizio del Cittadino: La Sintesi Accessibile del Piano Triennale PA 2024-2026

Pubblicato il: 17-02-2024

Visto: 281 volte

Piano Triennale PA 2024-2026: Guida alla Digitalizzazione nella Pubblica Amministrazione

Pubblicato il: 17-02-2024

Visto: 308 volte

Vulnerabilità Critica del Server Exchange (CVE-2024-21410) Sfruttata Attivamente

Pubblicato il: 15-02-2024

Visto: 272 volte

Rivoluzione Digitale nella PA Italiana: Piano triennale PA del 2024-2026

Pubblicato il: 12-02-2024

Visto: 599 volte

Fortinet Avverte di Grave Falla nel FortiOS SSL VPN: Urgente Aggiornamento Necessario

Pubblicato il: 09-02-2024

Visto: 435 volte

Corel Linux OS: Una Breve Retrospettiva su un Tentativo di Sfida a Windows nel Mondo degli OS

Pubblicato il: 03-02-2024

Visto: 279 volte

Kasseika Ransomware: Analisi dell'Attacco BYOVD e Connessioni con BlackMatter

Pubblicato il: 24-01-2024

Visto: 274 volte

Nuovo Metodo iShutdown Rileva Spyware Come Pegasus su iPhone: Analisi e Contromisure

Pubblicato il: 17-01-2024

Visto: 259 volte

Citrix, VMware e Atlassian Colpiti da Flaw Critici - Urgente Applicazione Patch!

Pubblicato il: 17-01-2024

Visto: 243 volte

Ransomware Medusa: Aumento delle Attività e Tattiche di Multi-Estorsione

Pubblicato il: 12-01-2024

Visto: 1.716 volte

Recensione Bitdefender Total Security 2024: Protezione Ideale per Tablet e Dispositivi Multipli

Pubblicato il: 09-01-2024

Visto: 453 volte

Truffe Bitcoin: Rischio di Phishing nel Mining Online - Guida alla Sicurezza

Pubblicato il: 07-01-2024

Visto: 359 volte

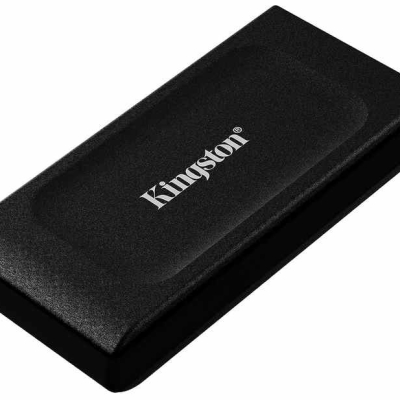

Kingston XS1000 2TB Drive a Stato Solido Esterno - Archiviazione Rapida e Affidabile

Pubblicato il: 19-12-2023

Visto: 225 volte

Windows '12': Rilascio Previsto a Giugno 2024 con Hardware AI Dedicato

Pubblicato il: 02-12-2023

Visto: 303 volte

Il 14 ottobre attesi a Bergamo più di 1000 studenti e docenti di informatica per lâevento HackersGen

Pubblicato il: 09-10-2023

Visto: 230 volte

Certificazione ISO 27001 per la sicurezza delle informazioni per Ariadne Digital e Ariadne

Pubblicato il: 22-09-2023

Visto: 253 volte

Antivirus e monitoraggio di rete: perché sono importanti per la sicurezza informatica

Pubblicato il: 21-09-2023

Visto: 227 volte

Supporto e manutenzione informatica per aziende: come garantire un funzionamento senza intoppi

Pubblicato il: 21-09-2023

Visto: 338 volte

CYBERSECURITY E HACKING ETICO AL CENTRO DELLA CONFERENZA INTERNAZIONALE «NO HAT»

Pubblicato il: 13-09-2023

Visto: 328 volte

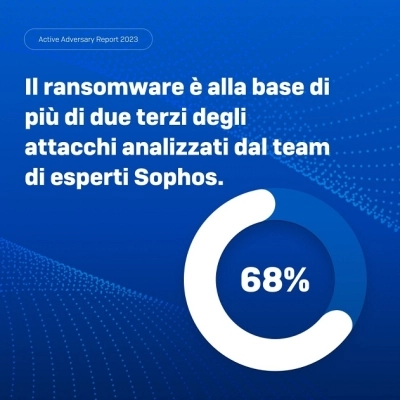

NUOVO RAPPORTO SOPHOS âTHE STATE OF RANSOMWARE 2023â: DATI AZIENDALI CRIPTATI NEL 76% DEI CASI DI ATTACCHI RANSOMWARE. IL LIVELLO PIÃ ALTO RAGGIUNTO NEGLI ULTIMI QUATTRO ANNI

Pubblicato il: 10-05-2023

Visto: 209 volte

Open Day SMI con i big dellâICT: service integration per lâinnovazione e la digitalizzazione

Pubblicato il: 09-05-2023

Visto: 221 volte

Pure Storage propone la prima e sola esperienza nativa che unifica blocchi e file appositamente realizzata per lo storage flash

Pubblicato il: 03-05-2023

Visto: 390 volte

Più di 500 i tool e le tattiche di cui si sono avvalsi i cybercriminali nel 2022 secondo il nuovo rapporto âSophos Active Adversary Report for Business Leadersâ

Pubblicato il: 27-04-2023

Visto: 315 volte

Oltre 22 mila interventi e 600K euro di fatturato: crescita record di Assistente Tecnologico

Pubblicato il: 03-04-2023

Visto: 323 volte

Netwrix è Partner al Security Summit di Milano che finalmente torna dal vivo il prossimo 14 â 15 e 16 Marzo

Pubblicato il: 09-03-2023

Visto: 174 volte

I vantaggi dell'AI nell'e-commerce: dall' accessibilità per le persone con disabilità alla fine delle recensioni fake

Pubblicato il: 30-01-2023

Visto: 313 volte

Le cinque tendenze della sicurezza informatica che interesseranno le aziende nel 2023

Pubblicato il: 27-12-2022

Visto: 1.544 volte

Assistenza informatica per aziende: perché è importante

Pubblicato il: 16-12-2022

Visto: 651 volte