informatica

informatica

L’impresa innovativa e sostenibile del territorio si racconta al liceo scientifico Dante Alighieri di Matera

Pubblicato il: 09-05-2024

Visto: 224 volte

A Rethymno presentazione della piattaforma In.Haptic.VET per la formazione dei docenti VET e la creazione di contenuti digitali per ipovedenti

Pubblicato il: 11-04-2024

Visto: 215 volte

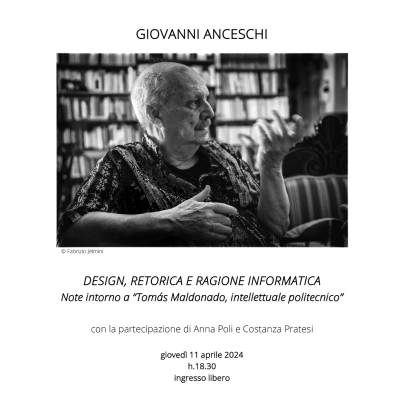

GIOVANNI ANCESCHI - DESIGN, RETORICA E RAGIONE INFORMATICA

Pubblicato il: 28-03-2024

Visto: 179 volte

Snake Info Stealer: Nuovo Malware Python per Rubare Informazioni Diffuso Attraverso Messaggi su Facebook

Pubblicato il: 07-03-2024

Visto: 335 volte

Nuovi attacchi con steganografia: IDAT Loader diffonde il RAT Remcos in Ucraina e Finlandia

Pubblicato il: 27-02-2024

Visto: 229 volte

L’innovazione sostenibile va in scena al liceo scientifico Dante Alighieri di Matera

Pubblicato il: 24-02-2024

Visto: 233 volte

Philmark Group & sostenibilità: ottenuta certificazione ambientale ISO 14001

Pubblicato il: 21-02-2024

Visto: 152 volte

Digitale al Servizio del Cittadino: La Sintesi Accessibile del Piano Triennale PA 2024-2026

Pubblicato il: 17-02-2024

Visto: 280 volte

Piano Triennale PA 2024-2026: Guida alla Digitalizzazione nella Pubblica Amministrazione

Pubblicato il: 17-02-2024

Visto: 306 volte

Vulnerabilità Critica del Server Exchange (CVE-2024-21410) Sfruttata Attivamente

Pubblicato il: 15-02-2024

Visto: 272 volte

Rivoluzione Digitale nella PA Italiana: Piano triennale PA del 2024-2026

Pubblicato il: 12-02-2024

Visto: 598 volte

Fortinet Avverte di Grave Falla nel FortiOS SSL VPN: Urgente Aggiornamento Necessario

Pubblicato il: 09-02-2024

Visto: 431 volte

Il modello “as-a-service" conquista i cybercriminali ampliando su scala globale l'impatto delle truffe “sha zhu pan”

Pubblicato il: 06-02-2024

Visto: 266 volte

Corel Linux OS: Una Breve Retrospettiva su un Tentativo di Sfida a Windows nel Mondo degli OS

Pubblicato il: 03-02-2024

Visto: 275 volte

Due aziende materane a Valencia per il progetto Erasmus+ Digital Inclusion Vet

Pubblicato il: 02-02-2024

Visto: 285 volte

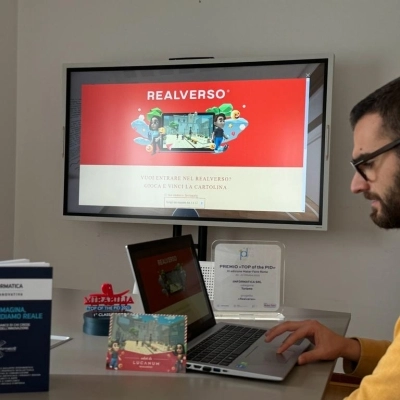

Premio Agenda Digitale: alla iInformatica la menzione speciale della Giuria per il progetto Realverso nella categoria Imprenditorialità al servizio delle PA

Pubblicato il: 30-01-2024

Visto: 170 volte

Kasseika Ransomware: Analisi dell'Attacco BYOVD e Connessioni con BlackMatter

Pubblicato il: 24-01-2024

Visto: 273 volte

Un ambiente virtuale come e-commerce per raccontare la Basilicata, la Sicilia e la Sardegna nel mondo

Pubblicato il: 19-01-2024

Visto: 498 volte

Nuovo Metodo iShutdown Rileva Spyware Come Pegasus su iPhone: Analisi e Contromisure

Pubblicato il: 17-01-2024

Visto: 259 volte

Citrix, VMware e Atlassian Colpiti da Flaw Critici - Urgente Applicazione Patch!

Pubblicato il: 17-01-2024

Visto: 243 volte

Ransomware Medusa: Aumento delle Attività e Tattiche di Multi-Estorsione

Pubblicato il: 12-01-2024

Visto: 1.716 volte

Recensione Bitdefender Total Security 2024: Protezione Ideale per Tablet e Dispositivi Multipli

Pubblicato il: 09-01-2024

Visto: 453 volte

Truffe Bitcoin: Rischio di Phishing nel Mining Online - Guida alla Sicurezza

Pubblicato il: 07-01-2024

Visto: 358 volte

Il turismo sartoriale di Angelo Inglese nel metaverso: report e foto dell’evento Ginglese Metaverse

Pubblicato il: 23-12-2023

Visto: 433 volte

Kingston XS1000 2TB Drive a Stato Solido Esterno - Archiviazione Rapida e Affidabile

Pubblicato il: 19-12-2023

Visto: 225 volte

All’evento “GIOVANI E LAVORO: NUOVI ORIZZONTI E NUOVE SFIDE” va in scena il Realverso, il metaverso della sostenibilità della PMI trapanese iInformatica.

Pubblicato il: 11-12-2023

Visto: 192 volte

Windows '12': Rilascio Previsto a Giugno 2024 con Hardware AI Dedicato

Pubblicato il: 02-12-2023

Visto: 303 volte

L’eccellenza Lucana in scena al Liceo socio economico Tommaso Stigliani

Pubblicato il: 24-11-2023

Visto: 220 volte

L’innovazione Made in Matera: LastWatt in scena all’Università Vanvitelli

Pubblicato il: 20-11-2023

Visto: 134 volte

Ineltec partecipa ad Innovation Village Award e vince la prestigiosa Menzione Speciale Innovup riservata al progetto di innovazione sostenibile InHelmet

Pubblicato il: 17-11-2023

Visto: 392 volte

Occupazione in aumento nel settore ICT Italiano: 72.600 le nuove assunzioni previste nei prossimi quattro anni.

Pubblicato il: 10-11-2023

Visto: 151 volte

Ad Archeovirtual 2023 va in scena Robocom Inclusion, la soluzione multisensoriale di iInformatica selezionata dal CNR

Pubblicato il: 03-11-2023

Visto: 226 volte

SafetyCad conquista la finale del Campioni di InnovAzioni. Tra i 24 finalisti spicca il progetto dell’azienda materana L’Antincendio. Appuntamento 10 e 11 novembre.

Pubblicato il: 28-10-2023

Visto: 199 volte

Innovazione, formazione e sicurezza. InHelmet vince il Premio “Impresa Sostenibile” de Il Sole 24 Ore.

Pubblicato il: 25-10-2023

Visto: 331 volte

Nuovi strumenti per l’inclusione e lo sviluppo di competenze chiave dei migranti: a Saragozza il quarto meeting transnazionale del progetto Europeo InterCLab

Pubblicato il: 23-10-2023

Visto: 647 volte

Turismo religioso in mostra al TTG con il Realverso Lucanum

Pubblicato il: 11-10-2023

Visto: 238 volte