sicurezza informatica

sicurezza informatica

Cybersecurity, IoT e AIoT: Proteggere e Innovare il Futuro Connesso - Recensione Aggiornata Luglio 2024

Pubblicato il: 03-07-2024

Visto: 121 volte

La cyber sicurezza è una priorità e richiede competenze sempre più specifiche

Pubblicato il: 18-06-2024

Visto: 129 volte

Snake Info Stealer: Nuovo Malware Python per Rubare Informazioni Diffuso Attraverso Messaggi su Facebook

Pubblicato il: 07-03-2024

Visto: 425 volte

Nuovi attacchi con steganografia: IDAT Loader diffonde il RAT Remcos in Ucraina e Finlandia

Pubblicato il: 27-02-2024

Visto: 328 volte

Piano Triennale PA 2024-2026: Guida alla Digitalizzazione nella Pubblica Amministrazione

Pubblicato il: 17-02-2024

Visto: 397 volte

Rivoluzione Digitale nella PA Italiana: Piano triennale PA del 2024-2026

Pubblicato il: 12-02-2024

Visto: 679 volte

Fortinet Avverte di Grave Falla nel FortiOS SSL VPN: Urgente Aggiornamento Necessario

Pubblicato il: 09-02-2024

Visto: 559 volte

Kasseika Ransomware: Analisi dell'Attacco BYOVD e Connessioni con BlackMatter

Pubblicato il: 24-01-2024

Visto: 317 volte

Citrix, VMware e Atlassian Colpiti da Flaw Critici - Urgente Applicazione Patch!

Pubblicato il: 17-01-2024

Visto: 278 volte

Ransomware Medusa: Aumento delle Attività e Tattiche di Multi-Estorsione

Pubblicato il: 12-01-2024

Visto: 1.797 volte

Recensione Bitdefender Total Security 2024: Protezione Ideale per Tablet e Dispositivi Multipli

Pubblicato il: 09-01-2024

Visto: 486 volte

Truffe Bitcoin: Rischio di Phishing nel Mining Online - Guida alla Sicurezza

Pubblicato il: 07-01-2024

Visto: 439 volte

Certificazione ISO 27001 per la sicurezza delle informazioni per Ariadne Digital e Ariadne

Pubblicato il: 22-09-2023

Visto: 294 volte

CYBERSECURITY E HACKING ETICO AL CENTRO DELLA CONFERENZA INTERNAZIONALE «NO HAT»

Pubblicato il: 13-09-2023

Visto: 368 volte

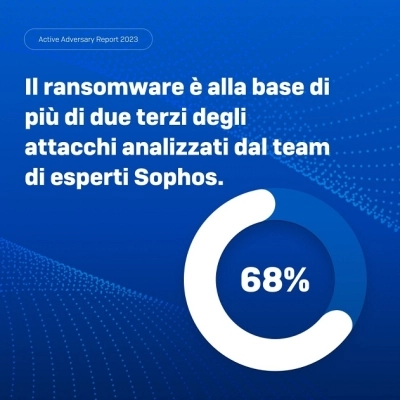

NUOVO RAPPORTO SOPHOS âTHE STATE OF RANSOMWARE 2023â: DATI AZIENDALI CRIPTATI NEL 76% DEI CASI DI ATTACCHI RANSOMWARE. IL LIVELLO PIÃ ALTO RAGGIUNTO NEGLI ULTIMI QUATTRO ANNI

Pubblicato il: 10-05-2023

Visto: 238 volte

Più di 500 i tool e le tattiche di cui si sono avvalsi i cybercriminali nel 2022 secondo il nuovo rapporto âSophos Active Adversary Report for Business Leadersâ

Pubblicato il: 27-04-2023

Visto: 357 volte

Netwrix è Partner al Security Summit di Milano che finalmente torna dal vivo il prossimo 14 â 15 e 16 Marzo

Pubblicato il: 09-03-2023

Visto: 195 volte

Le cinque tendenze della sicurezza informatica che interesseranno le aziende nel 2023

Pubblicato il: 27-12-2022

Visto: 1.592 volte

Netwrix acquisisce MATESO ampliando la propria offerta di soluzioni per la protezione delle identitÃ

Pubblicato il: 24-09-2022

Visto: 994 volte

Netwrix acquisisce USERCUBE per offrire ai clienti una maggiore sicurezza dei dati attraverso una governance avanzata delle identitÃ

Pubblicato il: 23-08-2022

Visto: 1.036 volte

Cybersecurity: rischi e soluzioni per proteggere il tuo eCommerce

Pubblicato il: 24-02-2022

Visto: 875 volte

ICOS e Netwrix annunciano una partnership per portare più valore ai clienti nellâambito della sicurezza, visibiltà e governance dei dati

Pubblicato il: 21-01-2022

Visto: 1.044 volte

Netwrix annuncia una partnership tecnologica con Safetica

Pubblicato il: 14-12-2021

Visto: 874 volte

Netwrix acquisisce PolicyPak ed estende la propria offerta con la sicurezza degli endpoint

Pubblicato il: 20-10-2021

Visto: 922 volte

La Sicurezza Informatica tallone dâAchille della Nuova SanitÃ

Pubblicato il: 11-10-2021

Visto: 948 volte

NETWRIX ACQUISISCE NEW NET TECHNOLOGIES (NNT) PER AIUTARE I CLIENTI A IDENTIFICARE MEGLIO I RISCHI PER LA SICUREZZA E PROTEGGERSI DALLE MINACCE INFORMATICHE

Pubblicato il: 17-06-2021

Visto: 1.009 volte

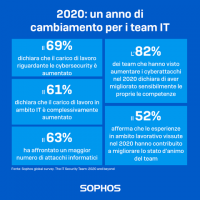

La nuova ricerca di Sophos svela un sensibile incremento delle competenze di sicurezza.

Pubblicato il: 16-06-2021

Visto: 945 volte

Netwrix e Stealthbits si fondono per rispondere alla crescente domanda di protezione dei dati sensibili

Pubblicato il: 05-01-2021

Visto: 967 volte

Andrea Biraghi: intelligence per la sicurezza informatica e nazionale

Pubblicato il: 25-06-2020

Visto: 925 volte

Sicurezza Windows 7 sempre più a rischio: attacchi phishing in crescita del 400%

Pubblicato il: 11-11-2019

Visto: 867 volte

Assumere personale nel mondo della cybersecurity: una sfida sociale ambiziosa e motivante per gli anni a venire

Pubblicato il: 16-04-2019

Visto: 860 volte

Stormshield apre 40 nuove posizioni a sostegno della propria crescita

Pubblicato il: 20-03-2019

Visto: 858 volte