Avast, leader mondiale nella sicurezza digitale e nei prodotti per la privacy, guarda indietro ad alcune delle minacce informatiche più importanti del 2020. L'anno passato è stato sfortunatamente caratterizzato dal virus Covid-19 che ha colpito il mondo intero, compreso quello cibernetico: i criminali informatici hanno utilizzato la pandemia a proprio vantaggio, diffondendo truffe e attacchi di phishing per sfruttare i punti deboli delle persone durante i momenti difficili. Gli attacchi ransomware hanno continuato a prosperare anche nel 2020, prendendo di mira senza pietà le istituzioni mediche. Alcuni tipi di minacce, tra cui stalkerware e adware, sono fioriti a causa del lockdown e del maggiore tempo passato sui dispositivi mobili, colpendo in particolare il pubblico più giovane, tramite piattaforme social popolari come YouTube, TikTok e Instagram.

Truffe legate al Covid-19

Oltre alle fake news, nel 2020 hanno spopolato i fake shops e i malware correlati al Covid-19. Sono circolate numerose truffe progettate per trarre vantaggio dalle persone che cercavano informazioni sul virus e su argomenti ad esso associati come forniture di mascherine e ventilatori. Avast ha identificato campagne di malvertising adattate alla situazione, falsi negozi e prodotti come cure e farmaci per il virus venduti online; inoltre il nome e logo dell'Organizzazione mondiale della sanità sono stati sfruttati per indurre le persone a scaricare inavvertitamente file dannosi contenenti malware nascosti in messaggi con il termine coronavirus e altri elementi correlati diffusi per mezzo di e-mail e SMS. Tramite la sua piattaforma mobile di intelligence sulle minacce, apklab.io Avast ha tracciato più di 600 app dannose, inclusi trojan bancari mobili e spyware, che si presentavano come app che offrivano una sorta di servizio correlato al Covid-19.

"Per riassumere il 2020, le cose non sono sempre state come apparivano: è stato un anno di notizie false e truffe che hanno ingannato gli utenti approfittando della pandemia. Abbiamo osservato i criminali informatici adattare i loro attacchi per trarre vantaggio dalla crisi sperando che le persone, cercando ansiosamente informazioni, fossero più suscettibili nel cadere vittima di truffe. Inoltre, dato il lockdown e le altre restrizioni, le persone sono state più spesso online e di conseguenza il numero di potenziali vittime dei criminali informatici è probabilmente aumentato ", ha affermato Luis Corrons, Security Evangelist di Avast.

Attacchi Ransomware

All'inizio dell'anno, Avast ha registrato un aumento degli attacchi ransomware nei primi mesi di pandemia. Il ransomware è cresciuto del 20% nei mesi di marzo e aprile 2020 rispetto a gennaio e febbraio dello stesso anno. Diversi di questi attacchi ransomware hanno preso di mira gli ospedali, nonostante gli autori delle minacce avevano dichiarato pubblicamente che avrebbero risparmiato dai loro attacchi proprio i centri medici. Avast ha collaborato nell'aiutare ospedali e altre aziende colpite dai ransomware, incluso l'Ospedale universitario di Brno nella Repubblica Ceca - centro di test per il coronavirus - che è stato infettato dal ransomware Defray777. Un altro ransomware che ha attaccato le istituzioni sanitarie è stato Maze, che minaccia di diffondere i dati degli ostaggi se il riscatto non viene pagato. “Quando le istituzioni sanitarie cadono vittima del ransomware, oltre a drastiche conseguenze economiche, l'attacco può avere implicazioni molto dannose, come la perdita di cartelle cliniche e ritardi o cancellazioni delle cure. In un caso molto sfortunato di quest'anno, una paziente ha perso la vita perché unattacco di ransomware ha costretto il paziente a essere trasferito in un altro ospedale.”

Oltre agli attacchi ransomware contro le istituzioni sanitarie, aziende come Garmin, Jack Daniels e il Ritz London sono state colpite da ransomware nel 2020. Altre importanti vittime di attacchi ransomware in quest’ultimo anno, che hanno pagato milioni di dollari per richieste di riscatto, includono l'Università della

California di San Francisco, Travelex e l'appaltatore della difesa Communications & Power Industries (CPI) in California.

Le sfide del lavoro da casa

La pandemia ha costretto molte aziende a tenere i dipendenti a casa per lavorare da remoto. Secondo un sondaggio condotto dalla Fondazione europea per il miglioramento delle condizioni di vita e di lavoro, quasi la metà dei dipendenti europei intervistati ha lavorato a casa almeno per una parte del tempo durante la pandemia Covid-19 e di questi, un terzo ha riferito di aver lavorato esclusivamente da casa.

Molti dipendenti hanno portato a casa i dispositivi aziendali, il che ha ampliato la possibilità di attacco per le aziende, poiché l'infrastruttura della rete domestica di solito non è sicura come una rete aziendale. Inoltre, con milioni di lavoratori in tutto il mondo che utilizzano quotidianamente l’RDP (Remote Desktop Protocol) per accedere da remoto alla propria rete aziendale, questo strumento è diventato un potente vettore di attacco informatico. Nel 2020, Avast ha registrato un aumento degli attacchi specificamente progettati per sfruttare l’RDP al fine di sferrare attacchi ransomware diffusi.

"Non tutte le aziende erano preparate a far lavorare i propri dipendenti da casa con un preavviso così breve e non tutte le reti domestiche erano sufficientemente sicure, lasciando le aziende esposte a un maggiore rischio informatico", afferma Luis Corrons. "Secondo Gartner, le spedizioni di PC in EMEA sono aumentate del 20% nel secondo trimestre del 2020, probabilmente grazie alle aziende che hanno acquistato PC per consentire ai dipendenti di lavorare da casa".

L’ascesa dei deepfakes

I deepfakes, in particolare quelli pornografici e quelli espliciti degli utenti di TikTok, sono apparsi nel 2020. In un discorso alla conferenza virtuale Cybersec & AI Connected di Avast, il professor Hany Farid della UC Berkeley ha osservato come la tecnologia si stia evolvendo rapidamente, rendendo più facile la creazione di deep fakes, che a loro volta si diffondono rapidamente grazie ai social media.

Gli attacchi di phishing

Il phishing è un modo redditizio per rubare

denaro e informazioni sensibili alle persone ed è una tecnica sempreverde

utilizzata dai criminali informatici che non ha subito rallentamenti nel 2020. Mentre

gli attacchi di phishing correlati al Covid-19 sono aumentati a marzo con il

7,9% di questi che utilizzava temi legati al virus, l’impatto di questo

argomento sul numero complessivo di phishing è stato minimo, con meno dell'1%

degli attacchi globali legati al Covid-19 durante tutto l'anno.

Adware per dispositivi mobili che sfruttano i canali dei social media per promuovere i loro "prodotti"

Tra tutte le minacce Android rilevate da Avast nel 2020, l'adware è stato il malware dominante, con una quota di quasi il 50% nel primo trimestre, oltre il 27% nel secondo e del 29% nel terzo trimestre.

La famiglia degli HiddenAds, un trojan camuffato da applicazione sicura e utile ma che invece bombarda l’utente con annunci intrusivi, si è distinta in modo speciale, poiché è stata riscontrata ripetutamente nel Google Play Store nel corso dell'anno. Avast ha anche trovato app truffa sull'App Store di Apple. Individuando in totale più di 50 app truffa su Google Play e Apple App Store nel 2020.

“Nel 2020 gli sviluppatori di adware hanno utilizzato sempre più i canali dei social media, come farebbero i normali professionisti del marketing, per aumentare il numero di download di app dannose. Gli utenti hanno riferito di essere stati presi di mira da annunci che promuovono app adware su YouTube e a settembre abbiamo visto l'adware diffondersi anche tramite i profili TikTok. La popolarità di questi social network, destinati a un pubblico più giovane, li rende una piattaforma pubblicitaria interessante anche per i cybercriminali, ", ha affermato Jakub Vávra, Threat Analyst di Avast.

Stalkerware

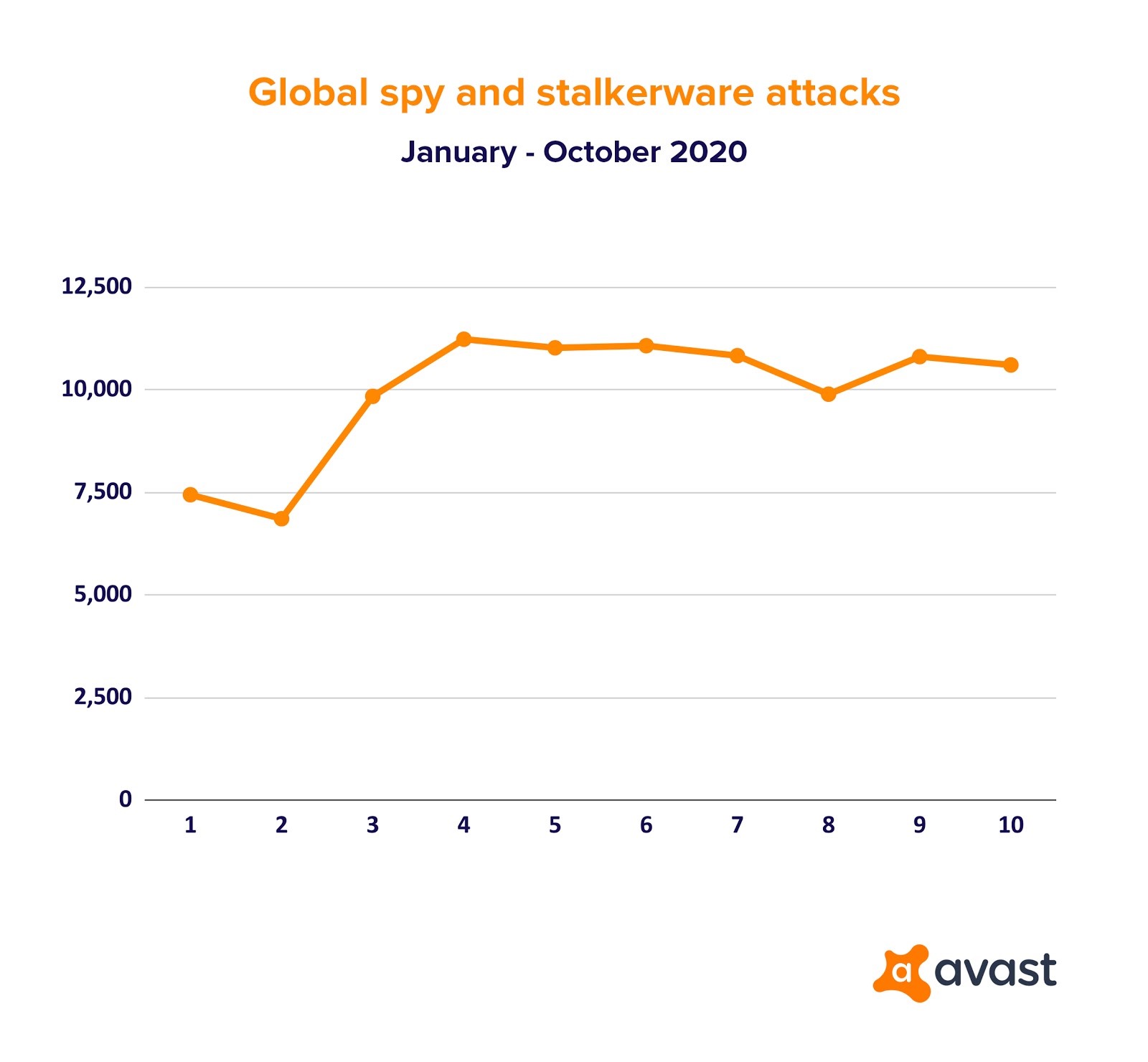

Lo stalkerware è una categoria di malware in crescita, con implicazioni

inquietanti e pericolose. Avast ha identificato dei parallelismi tra l'uso di

stalkerware e il periodo di blocco avvenuto in primavera. Lo stalkerware viene

tipicamente installato segretamente sui telefoni cellulari, all'insaputa della

vittima, da cosiddetti amici, coniugi gelosi, partner, ex partner e persino

genitori preoccupati, e tiene traccia della posizione fisica della vittima

oltre a monitorare i siti Internet visitati, i messaggi di testo e le telefonate.

Lo stalkerware è una categoria di malware in crescita, con implicazioni

inquietanti e pericolose. Avast ha identificato dei parallelismi tra l'uso di

stalkerware e il periodo di blocco avvenuto in primavera. Lo stalkerware viene

tipicamente installato segretamente sui telefoni cellulari, all'insaputa della

vittima, da cosiddetti amici, coniugi gelosi, partner, ex partner e persino

genitori preoccupati, e tiene traccia della posizione fisica della vittima

oltre a monitorare i siti Internet visitati, i messaggi di testo e le telefonate.

Gli Avast Threat Labs hanno rilevato un aumento del 51% di spyware e stalkerware Android da marzo a giugno, rispetto ai primi due mesi dell'anno.

Secondo un documento pubblicato dai ricercatori della Brigham Young University negli Stati Uniti che ha confrontato le richieste di assistenza per violenza domestica in 14 grandi città degli USA prima e dopo l'inizio del lockdown nei primi mesi dell’anno, c'è stato un aumento del 10,2% delle chiamate.

Conclusioni

La pandemia non ha affatto disincentivato i criminali informatici, che anzi hanno colto l'opportunità data dall’aumento del tempo trascorso dalle persone online per adattare vecchi trucchi e diffondere vari tipi di fakes e truffe e per prendere di mira le principali aziende con ransomware.

"La tecnologia oggi è una grande risorsa per tutti noi per rimanere in contatto e portare avanti le comunicazioni e il lavoro, ma consigliamo alle persone di essere più consapevoli e rimanere caute su ciò che vedono online e di verificare le informazioni prima di fidarsi di notizie, app, link, vendite, offerte e persino contenuti video, poiché potrebbero essere manipolati", conclude Luis Corrons

Fonte notizia

blog.avast.com 2020-year-in-review-avast