Fonte notizia

sabcommunications.net it malware-primo-semestre-2018

Internet

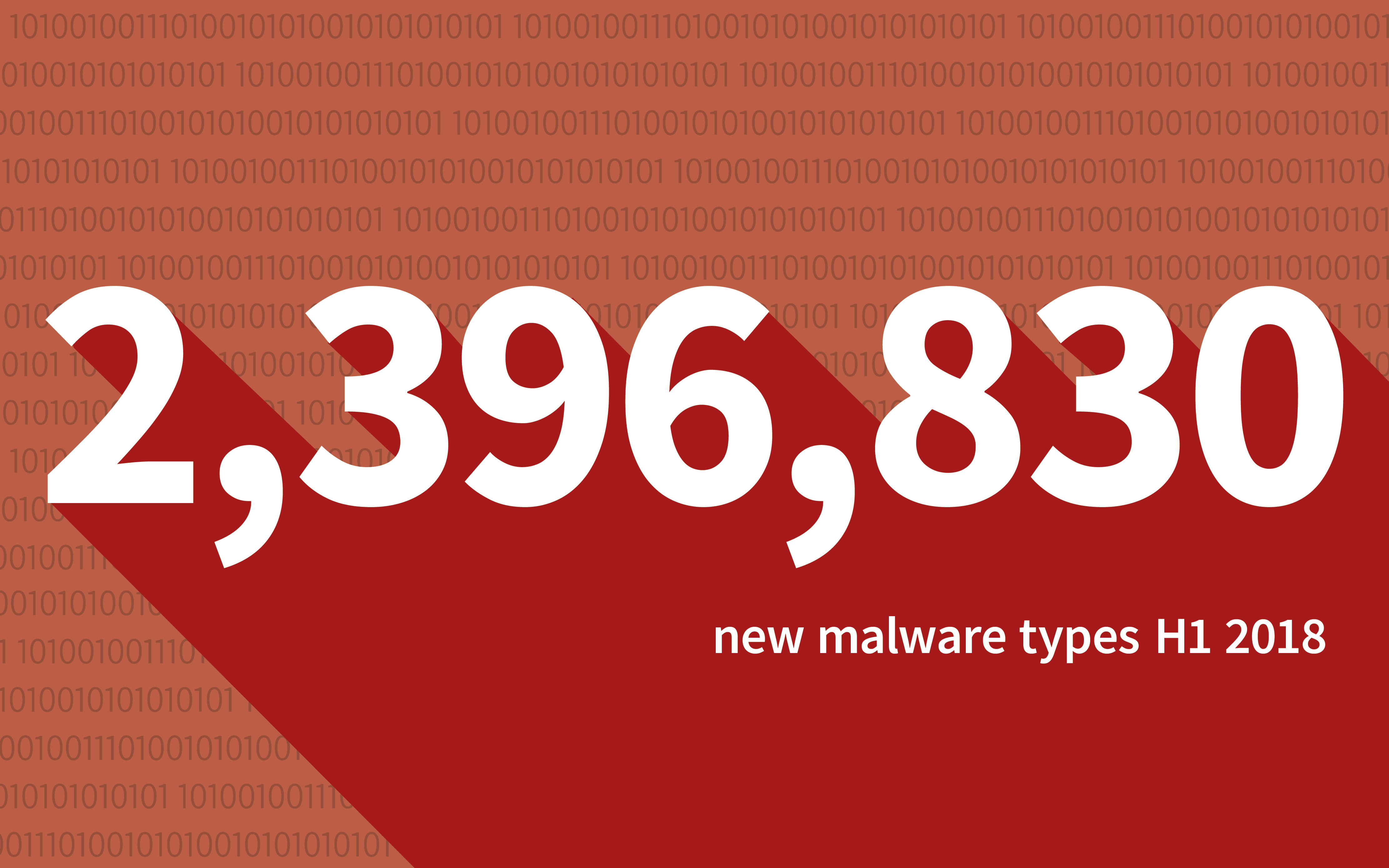

Le cifre del malware nel primo semestre 2018: il pericolo si annida sul web

2018

2018

GDATA

GDATA

Malware Report

Malware Report

malware

malware

cybersicurezza

cybersicurezza

cybercriminali

cybercriminali

Abstractism

Abstractism

criptovalute

criptovalute

Flash

Flash

GDATA Security Labs

GDATA Security Labs

minare criptovalute

minare criptovalute

Mindspark

Mindspark

Monero

Monero

Open Candy

Open Candy

PUP

PUP

Steam

Steam

Pubblicato in data 10-09-2018 | hits (918) | da: SABMCS

Vuoi fare una segnalazione relativa a questo articolo? (Clicca qui)

Stesso autore

Le minacce allâeconomia italiana - Group-IB Hi-Tech Crime Trends 2022/2023

Pubblicato il: 31-01-2023

Visto: 392 volte

Tre motivi per includere i telefoni IP nel budget ICT del 2023

Pubblicato il: 14-12-2022

Visto: 495 volte

Hybrid working: normative foriere di dubbi sulla dotazione tecnica

Pubblicato il: 13-12-2022

Visto: 462 volte

I telefoni Snom motore dellâinnovazione tecnologica presso Poste greche

Pubblicato il: 03-11-2022

Visto: 996 volte

Scam alla base del 57% di tutti i crimini informatici del 2021 â Digital Risk Summit

Pubblicato il: 30-05-2022

Visto: 1.052 volte

Group-IB presenta il suo compendio annuale sul ransomware: lâascesa prosegue, la richiesta media di riscatto cresce del 45%

Pubblicato il: 20-05-2022

Visto: 1.118 volte

I trend delle telecomunicazioni nel 2022: il futuro in quattro passi

Pubblicato il: 08-04-2022

Visto: 1.840 volte

Snom chiude il 2021 con un pieno di successi e oltre 50 nuovi partner certificati

Pubblicato il: 21-12-2021

Visto: 952 volte

Leggi anche

Nuova truffa di spoofing che sfrutta il brand Shein per la raccolta di credenziali grazie alla âMistery boxâ

Pubblicato il: 15-05-2024

Visto: 152 volte

Salotto Digitale, la nuova puntata dal titolo âHomo deus? Il mondo che verrà â.

Pubblicato il: 05-05-2024

Visto: 132 volte

Recensione TECLAST Mini PC N20Pro: Prestazioni Elevate in Formato Compatto

Pubblicato il: 05-05-2024

Visto: 204 volte

Realizzazione Siti Web: Come Scegliere il Dominio Perfetto

Pubblicato il: 28-04-2024

Visto: 326 volte

Guadagnare con Wallapop: 6 consigli per vendere con successo

Pubblicato il: 16-04-2024

Visto: 327 volte

MiramareADV si è affermata come la migliore agenzia di comunicazione e digital marketing

Pubblicato il: 12-04-2024

Visto: 213 volte

Come vincere le sfide della digital transformation? La risposta di Ariadne Group.

Pubblicato il: 05-04-2024

Visto: 406 volte

Guida alla pubblica amministrazione digitale: tutti gli aspetti della digitalizzazione del rapporto tra imprese e PA

Pubblicato il: 26-03-2024

Visto: 352 volte

Un webinar di Sintra sulle più recenti frontiere dellâe-commerce

Pubblicato il: 19-03-2024

Visto: 220 volte

Un e-commerce realizzato dallâaretina Sintra è rientrato tra i migliori dâItalia

Pubblicato il: 27-02-2024

Visto: 177 volte

Tecnologia: 5 MLN considerano la AI una minaccia, quasi 13 MLN hanno subito un crimine informatico

Pubblicato il: 20-02-2024

Visto: 210 volte

Fortnite Capitolo 5 In Arrivo la Nuova Stagione Scopri le Date

Pubblicato il: 09-02-2024

Visto: 4.440 volte

BeRebel: L'Assicurazione Auto su Misura per Te - Flessibile, Conveniente e Tecnologicamente Avanzata

Pubblicato il: 05-02-2024

Visto: 485 volte

Trading Online: Come Fare Soldi con Investimenti Intelligenti e Consapevoli

Pubblicato il: 05-02-2024

Visto: 242 volte

Cupido lavora con lo swipe! San Valentino al buio e super hot con PhaseApp

Pubblicato il: 26-01-2024

Visto: 237 volte

Le soluzioni di Gianni Prandi per la sicurezza dei dati digitali

Pubblicato il: 19-01-2024

Visto: 327 volte

MINIS FORUM UN1270: Mini PC Intel Core i7 12700H, 32 GB RAM, 1 TB SSD - Prestazioni Potenti per il 2024

Pubblicato il: 15-01-2024

Visto: 2.074 volte

Lenovo Tab P12: Tablet Android 13 con Display 3K da 12.7", 8GB di RAM e 128GB SSD - Design Elegante in Grigio Tempesta

Pubblicato il: 13-01-2024

Visto: 759 volte

Corsair MP700 PRO 1TB M.2 PCIe Gen5: Recensione del SSD NVMe 2.0 con Prestazioni fino a 11.700MB/sec in Lettura Sequenziale

Pubblicato il: 13-01-2024

Visto: 460 volte